Die meisten Unternehmen haben sehr restriktive Desktop-Richtlinien, aber keine klare Strategie für mobile Geräte. Der Grund dafür? iPhones, iPads & Co. sind persönlich und benutzerfreundlich. Das sollten sie auch bleiben – allerdings nicht auf Kosten der Sicherheit. Die Grundüberlegung: Daten und Dienste, auf die Smartphones und Tablets zugreifen, lassen sich einfacher managen als die Geräte selbst.

Warum müssen Smartphones und Tablets anders gehandhabt werden?

Warum müssen Smartphones und Tablets anders gehandhabt werden?

Mobile Geräte sind nicht lediglich ein neuer Gerätetyp. Sie repräsentieren einen Kulturwechsel, der zu einer immer stärkeren Ästhetisierung und Individualisierung führt. Dies betrifft sogar lange Zeit ästhetisch entkernte Bereiche wie Ökonomie und Bürowelt: Rein zweckorientierte beige PCs weichen smarten Tablets und die Software-Ergonomie ist Teil dieses Wechsels.

- Nutzer zeigen bei mobilen Anwendungen weniger Bereitschaft, sich in die Tücken einer App einzuarbeiten: Ladezeiten von über zwei Sekunden oder ein dreimaliger Absturz einer Anwendung führen bereits dazu, dass der Nutzer die App wieder löscht.

- Bei einem Smartphone hat das Unternehmen nicht die vollständige Kontrolle über das Gerät. Das Mantra lautet eben „bring YOUR own device” (BYOD) und nicht „bring OUR own device”.

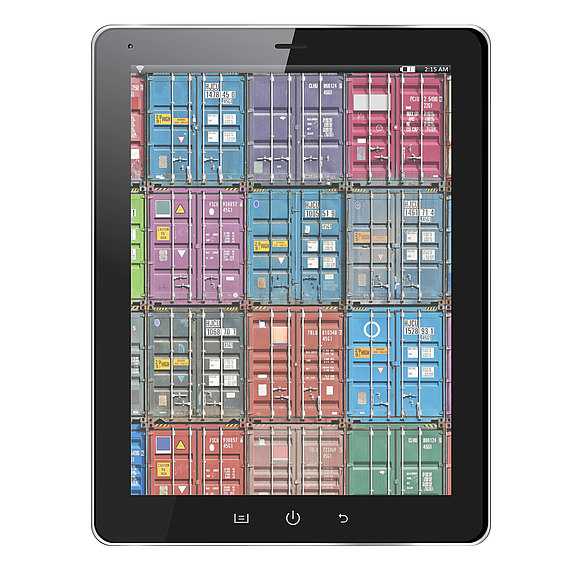

Container-Lösung versus Mobile-Device-Management (MDM)

Diese Aspekte verlangen nach einem grundsätzlichen Umdenken. Eine Container-Lösung, bei der der Nutzer weiterhin vollständige Kontrolle über das Gerät hat, kann eine gute Alternative zu den MDM-Lösungen sein - und zudem ein brauchbarer Kompromiss zwischen dem „Y“ von BYOD und den Sicherheitsinteressen eines Unternehmens.

Der Hauptunterschied zwischen beiden Lösungen: Es kann nur eine MDM- auf dem Gerät geben, aber mehrere Container-Lösungen. Mit anderen Worten: MDM ist ein Vendor Lock, Container hingegen nicht. Hier eine Gegenüberstellung von dem, was MDM- und Container-Lösungen können oder nicht können:

| MDM | Container |

Schutz von privaten Daten (Fotos, Kontakte etc.) |

|

|

Verschlüsselung von Geschäftsdaten |

|

|

Einführung rechtlich unbedenklich in DE | unklar |

|

Lösung für Mitarbeiter und Kunden geeignet |

|

|

App kann aus Apples Appstore oder Playstore übernommen werden |

|

|

Digital Leakage Prevention, DLP |

|

|

Es können mehrere Lösungen auf einem Smartphone installiert sein (Vendor Lock) |

|

|

Nutzer wollen Bequemlichkeit, Unternehmen ihre Daten schützen. Beides ist möglich, wenn man weiß, für welchen Nutzertypus die Lösung angeboten werden soll und wo die zu schützenden Daten liegen. Die architekturelle und produktspezifische Herausforderung wird darin bestehen, die unterschiedlichen Zugriffswege (VPN, Desktop Access, Mobile Access, Mobile Container) so zu vereinheitlichen, dass der Nutzer sich genau mit einer (und nur mit einer) Identität im (internen) Netz bewegt und seine Nutzungsmöglichkeiten größtenteils unabhängig vom verwendeten Gerät oder Kanal sind.

The Register fasst dies in einem Artikel über den Mobile World Congress wie folgt zusammen: „This isn’t just Mobile Device Management (MDM), this is Enterprise Mobility Management (EMM)“.